Cara Mengatasi Flooding Traffic Port 8080 Di Mikrotik

Cara Mengatasi Flooding Traffic Port 8080 di Mikrotik - Beberapa waktu kemudian router mikrotik saya sempat di banjiri flooding traffic dengan destination port 8080 (web proxy internal mikrotik), impact dari flooding traffic ini dapat menimbulkan resource router terutama CPU load melonjak hingga 100%, bandwidth download maupun upload mentok hingga habis sehingga menimbulkan performa koneksi internet jadi drop.

Saya sempat menemui case serupa mengenai flooding traffic ini, namun perbedaan nya ialah dulu router mikrotik saya mengalami Flooding DNS atau DNS Poisoning dimana si attacker menyerang router mikrotik melalui protocol udp dan port 53 sehingga menimbulkan CPU load naik 100% dan bandwidth upload full, untuk mengamankan router mikrotik dari serangan Flooding DNS ini sudah saya tulis di tutorial sebelumnya, teman dapat membaca tutorial nya disini > Cara drop flood DNS di mikrotik dengan query DNS.

Cara Kerja & Penyebab Terjadinya Flooding Traffic Port 8080

Dari hasil diskusi saya dengan para member Forum Mikrotik Indonesia terutama kang Arie Wijayanto yang sudah menunjukkan pencerahan, dapat disimpulkan jikalau penyebab terjadinya flooding traffic ini dikarenakan router mikrotik memakai IP Public dan port 8080 untuk web proxy internal nya di enable, dengan kondisi ibarat itu IP Public kita dapat di manfaatkan oleh attacker maupun abuser dengan cara menginput IP Public kita ke database mereka untuk keperluan spamming dan aktivitas cyber crime lainnya.

Kerugian Yang Terjadi Apabila Terkena Flooding Attack

Banyak sekali kerugian apabila teman terkena flooding attack baik dari dalam maupun dari luar jaringan, apa saja impact nya ? ibarat yang sudah saya jelaskan di awal impact dari terkena flooding attack ini yaitu resource router atau server yang terkena flooding akan mengalami overload, kemudian lintas data di lokal network akan mengalami full traffic sehingga menimbulkan koneksi internet teman down, IP Public yang terkena flooding akan dianggap melaksanakan aktifitas spamming dan masuk ke dalam blacklist sehingga IP Public harus di delisting biar clear dari spam. (Baca juga : Cara delisting IP Public dari spamhaus)

Cara Mendeteksi Adanya Flooding Attack

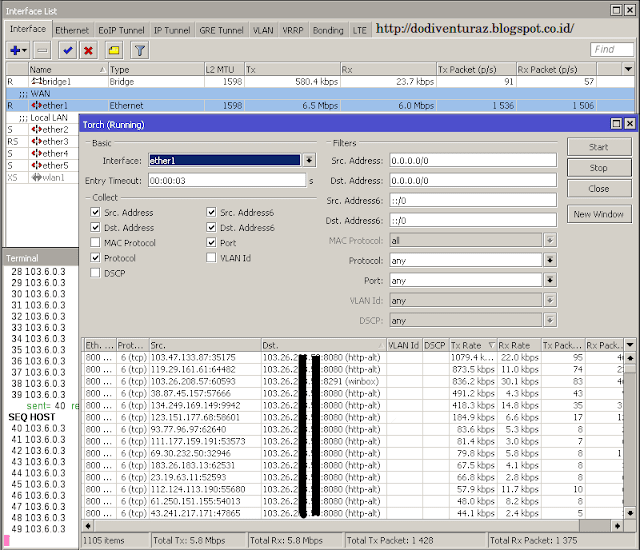

Di router mikrotik sendiri teman dapat dengan gampang mendeteksi setiap kemudian lintas dari dan ke router dengan memanfaatkan fitur Torch, alasannya di tutorial ini saya membahas mengenai flooding traffic dari luar jaringan maka yang saya analisa dengan torch yaitu interface yg mengarah ke WAN (interface ether1), caranya login ke router mikrotik via winbox klik hidangan Interface > klik interface yang akan di torch > klik kanan kemudian pilih Torch > centang Port dan Protocol kemudian klik tombol Start untuk memulai analisa.

Dari hasil analisa diatas dapat dilihat adanya aktifitas flooding attack yang berasal dari IP luar ke IP Public didalam router dengan protocol TCP dan Dst. Port 8080 sehingga dapat di simpulkan si attacker menyerang port web proxy internal mikrotik.

Cara Mengatasi Flooding Traffic Port 8080 di Mikrotik

Setelah mengetahui penyebab terjadinya dan kerugian yg di timbulkan akhir flooding attack, kini kita harus menangkal serangan ini biar tidak terus menerus membanjiri traffic di jaringan lokal, bagaimana caranya? silahkan dibaca hingga selesai yah sobat.

Ada 2 cara yg dapat teman lakukan untuk menghentikan terjadinya flooding traffic yang menyerang port 8080 pada router mikrotik sobat. Yaitu dengan cara men-disable web proxy internal dan menambahkan filter rules untuk mendrop semua IP Attacker yang melaksanakan Flooding Attack.

Disable Proxy Internal Mikrotik

Untuk alasan keamanan sangat tidak di anjurkan mengaktifkan fitur web proxy internal pada router mikrotik yang memakai IP Public. Jadi, jikalau tidak di pakai silahkan disable saja atau port web proxy nya di ganti.

/ip proxy set port=8080 src-address=:: enabled=no Seharusnya dengan mematikan fitur web proxy internal mikrotik sudah dapat di drop flooding attack ini, tapi jikalau dengan cara tersebut ternyata masih ada saja attacker yg berusaha membanjiri traffic di jaringan sobat, monggo pake cara terakhir yang niscaya ajib bin mujarab.

Menambahkan Filter Rules Untuk Drop Flooding Attack

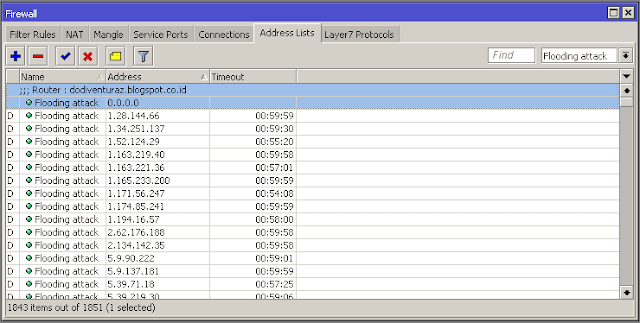

Biasanya IP Attacker yang melaksanakan flooding attack jumlahnya dapat ratusan, ribuan bahkan lebih sehingga mustahil jikalau kita menyerang balik ke masing-masing IP Attacker tersebut satu persatu, lebih baik cari kondusif saja sob. Tambahkan rules dibawah ini di router mikrotik teman biar setiap IP Attacker yang berusaha membanjiri traffic jaringan teman dapat di drop, buka New Terminal dan copas script dibawah ini, oh ya jangan lupa di sesuaikan juga port interface yang mengarah ke WAN di router mikrotik sobat.

Penjelasan rule diatas :

Rule pertama, berfungsi biar setiap ada IP Attacker yang berusaha melaksanakan flooding attack melalui interface ether1 dengan protocol tcp, destination port 8080,80 maka akan di karantina di address list selama 14 hari.

Rule kedua, berfungsi untuk mendefinisikan koneksi atau aktifitas flooding attack yang berasal dari interface ether1 (interface wan) dengan protocol tcp dan destination port 8080,80 dan berasal dari IP yang sudah di karantina di address list, selanjutnya maka akan di drop.

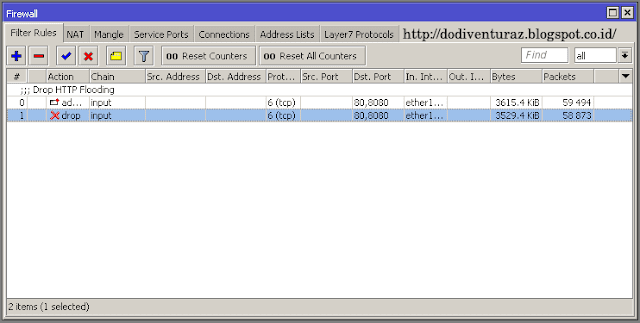

Implementasi dari rule filter diatas kesudahannya akan ibarat ini.

Kalau di rule yang teman pasang sudah ada counter traffic berarti rule sudah mulai bekerja, dan setiap IP Attacker akan masuk ke address list mikrotik untuk di karantina dan selanjutnya di drop.

Menambahkan Filter Rules Untuk Drop Flooding Attack

Biasanya IP Attacker yang melaksanakan flooding attack jumlahnya dapat ratusan, ribuan bahkan lebih sehingga mustahil jikalau kita menyerang balik ke masing-masing IP Attacker tersebut satu persatu, lebih baik cari kondusif saja sob. Tambahkan rules dibawah ini di router mikrotik teman biar setiap IP Attacker yang berusaha membanjiri traffic jaringan teman dapat di drop, buka New Terminal dan copas script dibawah ini, oh ya jangan lupa di sesuaikan juga port interface yang mengarah ke WAN di router mikrotik sobat.

/ip firewall filter add action=add-src-to-address-list address-list="Flooding attack " \ address-list-timeout=2w chain=input comment=\ "Drop Flooding Traffic Port 8080" dst-port=8080,80 in-interface=ether1 \ protocol=tcp add action=drop chain=input dst-port=8080,80 in-interface=ether1 protocol=tcp \ src-address-list="Flooding attack"Penjelasan rule diatas :

Rule pertama, berfungsi biar setiap ada IP Attacker yang berusaha melaksanakan flooding attack melalui interface ether1 dengan protocol tcp, destination port 8080,80 maka akan di karantina di address list selama 14 hari.

Rule kedua, berfungsi untuk mendefinisikan koneksi atau aktifitas flooding attack yang berasal dari interface ether1 (interface wan) dengan protocol tcp dan destination port 8080,80 dan berasal dari IP yang sudah di karantina di address list, selanjutnya maka akan di drop.

Implementasi dari rule filter diatas kesudahannya akan ibarat ini.

Kalau di rule yang teman pasang sudah ada counter traffic berarti rule sudah mulai bekerja, dan setiap IP Attacker akan masuk ke address list mikrotik untuk di karantina dan selanjutnya di drop.

Kesimpulan

Selesai, kini router mikrotik teman sudah kondusif dari flooding attack yang berasal dari luar jaringan. Tapi teman harus ingat, banyak vulnerability yang dapat dimanfaatkan oleh Attacker untuk merusak system, membanjiri traffic dan aktivitas illegal cyber crime lainnya. So, ada baiknya sebagai network direktur kita berusaha memproteksi router mikrotik dari segala sisi biar lebih secure.

Baca juga artikel menarik lainnya sob :

Drop port scanner di router mikrotik

Drop FTP, SSH dan Telnet Brute Force di mikrotik

Mengamankan jaringan dengan protokol ARP di Mikrotik

Akhir kata, semoga coretan sederhana ini dapat bermanfaat bagi kita semua. Masih resah ? silahkan leave a comment bro, i will try to answer any questions you.

Baca juga artikel menarik lainnya sob :

Drop port scanner di router mikrotik

Drop FTP, SSH dan Telnet Brute Force di mikrotik

Mengamankan jaringan dengan protokol ARP di Mikrotik

Akhir kata, semoga coretan sederhana ini dapat bermanfaat bagi kita semua. Masih resah ? silahkan leave a comment bro, i will try to answer any questions you.

Belum ada Komentar untuk "Cara Mengatasi Flooding Traffic Port 8080 Di Mikrotik"

Posting Komentar